Clandestine PC

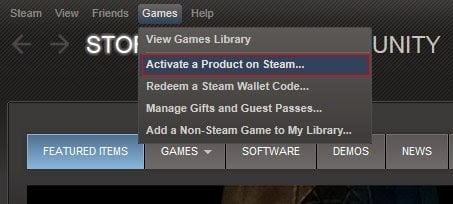

Clique aqui para instruções de ativação e mais informações

Dê uma olhada detalhada em Clandestine PC

Obtenha o seu download imediato com Buy Steam / Origin / Uplay / Xbox / PSN game keys / License keys

Este produto inclui o PC Clandestino

Os 3 principais motivos para jogar Clandestine PC

- Um regresso aos jogos furtivos hard-core onde os inimigos são letais e o combate é imperdoável.

- Use a engenharia social em seqüências de diálogo cooperativo para contornar os pontos de controle de segurança e ganhar entrada em áreas restritas.

- Suas ações não passarão despercebidas - a história responderá a quantas provas você deixa em cada missão e a quantos cadáveres você deixa no seu rastro.

Sobre o PC Clandestino

- Clandestino é um jogo de dois jogadores ou de um único jogador, com um jogo de furto/hacking em 1996. Asymmetrical co-op permite que um jogador assuma o papel de espião, enquanto um amigo fornece assistência como hacker, e desvendar uma conspiração de espionagem pós Guerra Fria.

- O ano é 1996, cinco anos após a dissolução da União Soviética. Uma série de acidentes e assassinatos que passaram quase sempre despercebidos pelo público colocou o mundo da espionagem internacional em alerta máximo - veteranos agentes da Guerra Fria de ambos os lados da antiga Cortina de Ferro estão sendo assassinados ao redor do globo.

- Oficiais de alto escalão da CIA e da FSB estabelecem secretamente uma força tarefa conjunta para investigar os vazamentos. Com o nome de código The Kingbridge Executive, o grupo é financiado com o que quer que seja que o dinheiro possa ser desviado dos projectos oficiais e com pessoal de quem quer que possa ser poupado das operações oficiais.

- Como operacional de campo Katya Kozlova ou hacker Martin Symborski, você será destacado para missões perigosas em toda a Europa e América do Norte, perseguindo a origem dos vazamentos.

- Single Player & Asymmetrical co-op: Jogue como espião enquanto um amigo o guia pelas missões ou assume o papel do hacker para quebrar a infra-estrutura e derrotar os sistemas de segurança.

- Um regresso aos jogos hard-core stealth onde os inimigos são letais e o combate é imperdoável.

- Um sistema de hacking profundo construído em torno da mecânica do núcleo do jogo furtivo, repleto de opções para manipular o mundo do jogo e mexer com seus inimigos.

- Use engenharia social em sequências de diálogo cooperativo para contornar pontos de controlo de segurança e ganhar entrada em áreas restritas.

- Suas ações não passarão despercebidas - a história responderá à quantidade de evidências que você deixa em cada missão e a quantos cadáveres você deixa na sua esteira.

- Jogando como o Espião: O papel do espião será familiar para os fãs dos jogos de furto/ação. Como Espião, vais experimentar o Clandestino como um jogo em terceira pessoa, controlando os movimentos e acções de Katya no mundo do jogo. Katya é as botas no chão, armada com armas e gadgets que você pode usar para se manter viva e escapar dos seus adversários. Katya também é bem treinada em combate corpo-a-corpo, e pode usar takedowns furtivos letais ou não letais para derrubar inimigos, deixando para trás o mínimo possível de provas. Durante a missão, também cabe ao espião procurar dossiers e informações para desbloquear novos equipamentos e software para missões subsequentes.

- Jogando como o Hacker: Martin opera de uma forma totalmente diferente do espião, o que se reflete na interface do hacker e na mecânica do jogo. Como Hacker, os jogadores têm acesso a quatro janelas de jogo e a uma barra de ferramentas. Estas janelas de jogo são: o Camera Feed, a Consola, a Vista de Rede e o Mapa Táctico.

- O Camera Feed permite que o hacker observe o mundo do jogo e procure o Spy. Por padrão, o Camera Feed exibe a Câmera Operativa (uma câmera oculta usada pela Katya), mas você também pode pular para câmeras de vigilância no Mapa Tático (veja abaixo) para olhar através delas e observar os níveis de inimigos e outras ameaças. O Camera Feed também mostra o status da saúde do espião.

- A Consola exibe sempre os Objectivos do jogo no topo da janela e imprime informações importantes no Registo de Mensagens, tais como códigos de teclado rachados. Pode também utilizá-lo para comunicar com o Espião através do chat de texto dentro do jogo.

- A janela Network View é onde os Hackers podem aceder à(s) rede(s) de computadores que executam toda a infra-estrutura electrónica na área da missão. Isto inclui teclados de porta, PCs, Servidores, Firewalls e Perigos (tubos de vapor e caixas eléctricas que podem ser accionados para causar "acidentes"). Os hackers devem estar atentos à Network Admin, uma IA inimiga que procura alterações na Rede e tenta corrigi-las. O Admin não só irá chutar um hacker da Rede se for apanhado, como também irá redefinir as firewalls e os códigos de acesso. Os hackers podem desbloquear ataques de vírus e DDOS para manter o Admin ocupado ao tentar escapar ou completar um objectivo.

- O Mapa Táctico é a janela que os Hackers usam para fornecer suporte directo aos seus parceiros espiões. Isto inclui ganhar acesso a câmeras para reconhecimento e observação, etiquetar os inimigos para que o espião possa rastrear sua localização sem manter a linha de visão, e usar os Ativos Locais para largar munições ou saúde, "limpar" corpos, cancelar alarmes antes que eles soem, e até mesmo subornar inimigos.

Quais são os requisitos do sistema?

MÍNIMO

- OSWindows Vista 64-bit, Windows 7 64-bit, Windows 8 64-bit

- ProcessadorIntel Core 2 Duo E8400 ou superior, AMD Phenom X3 8750 ou superior

- Memória4 GB DE RAM

- GráficosnVidia GeForce 280 GTX ou superior, ATI Radeon HD 4870 ou superior, 1 GB VideoRAM

RECOMENDADADO

- OSWindows 7 64-bit, Windows 8 64-bit, Windows 10 64-bit

- ProcessadorIntel Core i7-3770 ou superior, AMD FX-8350 ou superior

- Memória8 GB DE RAM

- GráficosnVidia GeForce GTX 660 ou superior, ATI Radeon HD 7950 ou superior, 2 GB VideoRAM

Este jogo tem atualmente nenhuma avaliação!

Seja o primeiro a compartilhar suas opiniões e ajudar outros jogadores!

The pros

In arcu ultricies congue. Ut efficitur, dolor a maximus porta, mi erat scelerisque lectus, nec gravida eros sem vel mauris.

The cons

A room for improvement

The pros

In arcu ultricies congue. Ut efficitur, dolor a maximus porta, mi erat scelerisque lectus, nec gravida eros sem vel mauris.

The cons

A room for improvement

The pros

In arcu ultricies congue. Ut efficitur, dolor a maximus porta, mi erat scelerisque lectus, nec gravida eros sem vel mauris.

The cons

A room for improvement

Escreva sua Própria Avaliação

Clandestine PC